Next-hop self – BGP

Parę wpisów temu pisałem o tym, że iBGP nie zmienia atrybuty next-hop gdy “przekazuje” prefiksy do innych routerów iBGP. Dzisiejszy wpis jest, jak rozwiązać ten problem – next-hop self.

Tomasz Mikołajek

Inżynier sieciowy lubiący dzielić się wiedzą i pomagać innym zrozumieć zawiłości działania sieci i Internetu.

iBGP i next-hop

Temat nie jest trudny, ale jest bardzo ważny i może sprawiać problemy.

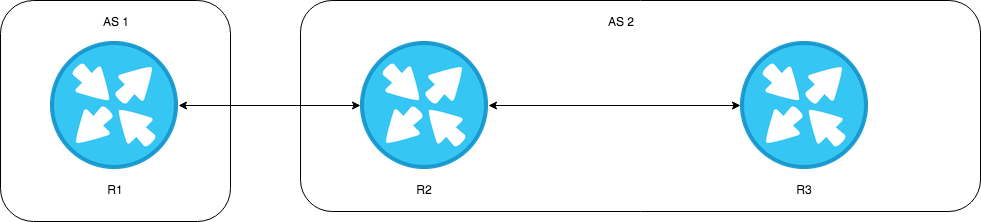

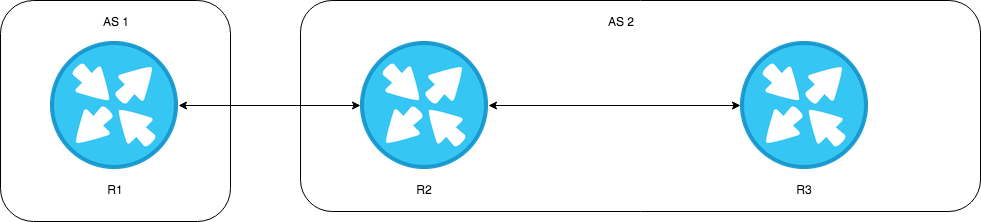

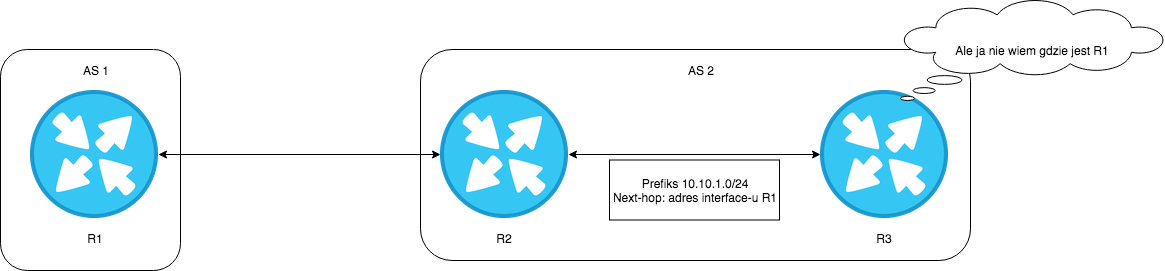

Mamy dwa systemy autonomiczne AS 1 i AS 2. Między nimi jest zestawiona sesja eBGP. Sesja eBGP jest skonfigurowana na routerach R1 i R2. Pomiędzy routerami R2 i R3 zestawiona jest sesja iBGP.

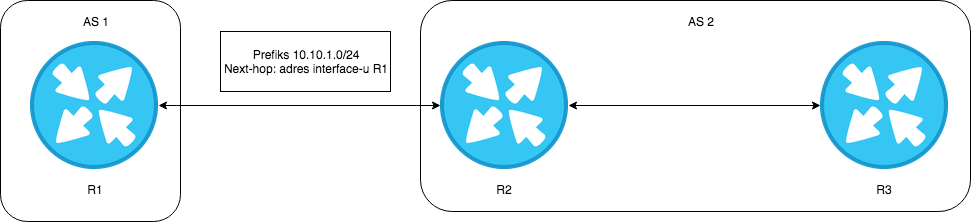

Router R1 rozgłasza prefiks 10.10.1.0/24, którego next-hop to adres interface-u na routerze R1.

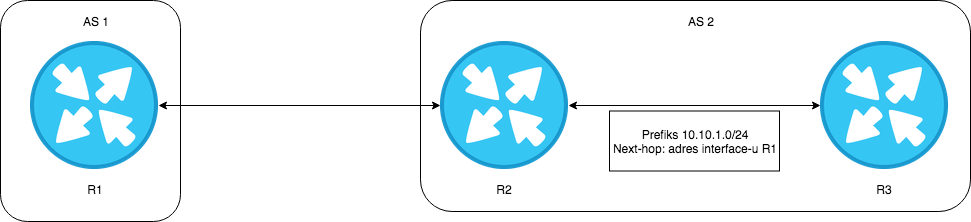

Następnie prefiks 10.10.1.0/24 jest przekazywany, już na sesji iBGP do routera R3.

Atrybut next-hop nie został zmieniony, ponieważ iBGP nie zmienia next-hop. Router R3 ma prefiks 10.10.1.0/24, ale nie może go wykorzystać, ponieważ nie ma w swojej tablicy routingu adresu next-hop. W tym przypadku adresu na routerze R1.

Chcesz poznać BGP?

Od podstaw aż po sieć operatorską na dwóch platformach?

Jeśli tak, to zapisz się do programu

BGP – zbuduj silne fundamenty

Jak to naprawić?

Next-hop-self

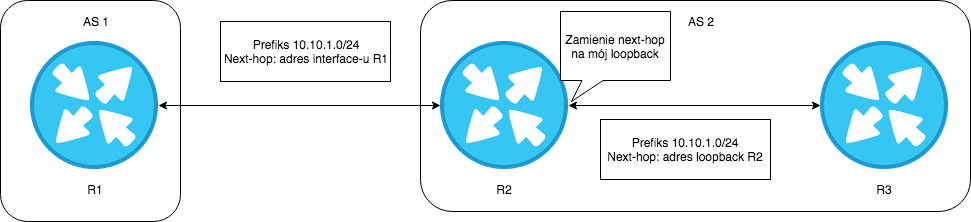

Na routerze R2 dla sesji iBGP (R2-R3) musimy skonfigurować politykę, która atrybut next-hop będzie podmieniała na adres loopback routera R2.

Router R3 powinien mieć w tablicy routingu adres loopback R2, ponieważ sesja iBGP, według dobrych praktyk, powinna być zestawiana pomiędzy adresami loopback.

Jak to zrobić bez next-hop-self?

Można rozgłosić w IGP podsieci połączeniówek wykorzystywanych w sesji eBGP.

Drugim sposobem jest skonfigurować IGP na połączeniu pomiędzy R2 i R1 w trybie passive. Oba te rozwiązania nie są zalecane. Ponieważ awaria łącza pomiędzy R1 a R2 może spowodować częściowe lub całkowite przeliczenie IGP.

Jak skonfigurować next-hop self dla:

Zalecanym i najbezpieczniejszym rozwiązaniem jest konfiguracja polityki next-hop-self.

Podobne wpisy

Jak wdrożyć RPKI we własnej sieci?

W poprzednim artykule omówiłem problematykę ataku BGP Hijacking i technologii, która potrafi skutecznie przeciwdziałać temu atakowi, jaką jest RPKI.Inżynier sieciowy z 4 letnim doświadczeniem w zarządzaniu infrastrukturą sieciową Data Center klasy TIER 3. Propagator...

Co to jest RPKI?

BGP Hijack były są i będą (a może uda się je wyeliminować? Zobaczymy.) Co to jest BGP Hijack i co ma do tego RPKI.Inżynier sieciowy z 4 letnim doświadczeniem w zarządzaniu infrastrukturą sieciową Data Center klasy TIER 3. Propagator dobrych praktyk w zarządzaniu...

AS-path – atrybut BGP

Dzisiaj zajmiemy się jednym z atrybutów BGP i jego wpływem na wybór ścieżki przez algorytm BGP - AS-PATH.Inżynier sieciowy lubiący dzielić się wiedzą i pomagać innym zrozumieć zawiłości działania sieci i Internetu.AS-path - co to jest? AS-PATH jest atrybutem well-know...